De nos jours, il est difficile, pour une entreprise, d’évoluer sans avoir, à sa disposition, une base de données pour y stocker toutes les informations liées à son activité. Il existe, sur le marché, de nombreux types de Systèmes de Gestion de Bases de Données ou SGBD. Parmi les plus connus, il y a : MySQL, MariaDB et PostgreSQL. Pour un administrateur de bases de données, la principale difficulté, liée à l’utilisation d’un SGBD, est le maintien de la sécurité des informations. En effet, les pirates informatiques utilisent plusieurs méthodes pour s’y introduire. La méthode de piratage la plus connue est l’injection SQL.

Qu’est-ce que l’injection SQL ?

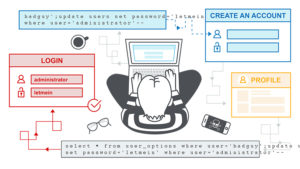

SQL ou Structured Query Language est un langage permettant, à un informaticien, de communiquer avec une base de données. Une injection SQL est une attaque cybernétique, qui exploite les failles du SGBD. Elle consiste à injecter des codes SQL lors de la saisie des données à intégrer dans la base. Les applications web, construites par les langages PHP et ASP, sont les plus touchées par cette attaque.

Comment ce type d’attaque fonctionne-t-il ?

Il est facile, pour les pirates informatiques, de repérer les failles d’une base de données. Une fois identifiée, une attaque par injection SQL est facile à réaliser. En effet, pour la mettre en place, il suffit d’utiliser des caractères spécifiques au système de base de données lors de la saisie d’un identifiant, d’un mot de passe ou d’un message.

Une attaque par injection SQL permet, à la personne malveillante, de récupérer toutes les données disponibles sur la base.

Les meilleures solutions pour se protéger des injections SQL

La meilleure solution, pour se protéger d’une attaque par injection SQL, est de, toujours, vérifier les informations saisies par l’utilisateur. Il est conseillé d’appliquer des filtres afin de savoir si elles contiennent ou non un caractère spécial. Une fois les informations saisies validées, il est nécessaire d’utiliser une fonction de protection des données lors du lancement d’une requête SQL.